Maio de 2018: um banco latino-americano assiste a um pesadelo se desdobrar em tempo real. Os computadores dos funcionários caem como dominós, passando de estações de trabalho produtivas para telas pretas inúteis. Primeiro dúzias, depois centenas e então milhares de computadores sucumbem ao vírus.

O culpado, o malware MBRKiller, espalha-se como fogo pela infraestrutura da instituição, reivindicando todos os sistemas vulneráveis que estão em seu caminho.

Ao contrário das aparências, o objetivo não é destruir a capacidade operacional do banco. O caos provocado pelo MBRKiller serve de distração para ofuscar a verdadeira intenção dos atacantes – roubar fundos do sistema SWIFT de transferência de dinheiro. No momento em que a armadilha é descoberta, os cibercriminosos já saíram com US $ 10 milhões.

Analisando o MBRKiller

MBRKiller, como o nome indica, destrói o registro-mestre de inicialização (MBR – master boot record) de um sistema, tornando-o inoperante. Ele não faz contato com servidores de comando e controle (C2) nem realiza redes guiadas. Ele simplesmente destrói.

Os analistas de pesquisa de ameaças da Cylance dissecaram o MBRKiller usando o IDAPro e várias ferramentas de análise de memória. Aqui está o que eles encontraram.

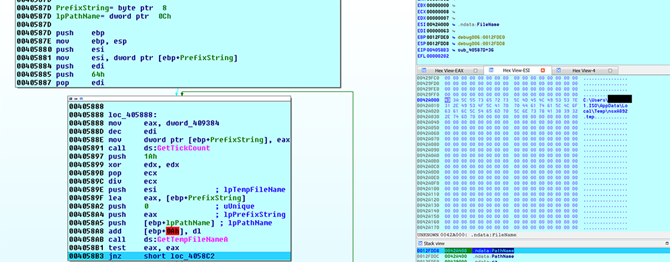

Esse malware é executado pelo System.dll em “%Temp%/ns{5 caracteres aleatórios}.tmp”

Figura 1: System.dll executa o vírus

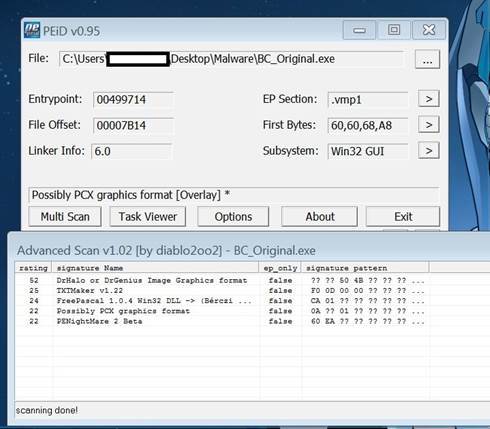

O MBRKiller é empacotado pelo VMProtect, embora ferramentas como o PEiD tenham dificuldade em fazer essa determinação sem assistência (Figura 2). O IDAPro foi usado para confirmar o empacotador:

Figura 2: PEiD identifica erroneamente o binário como um arquivo PCX

Identificar o empacotador correto é vital para determinar os recursos adicionais de uma ameaça. Nesse caso, o VMProtect vem carregado com uma matriz de operações antianálise e antidepuração:

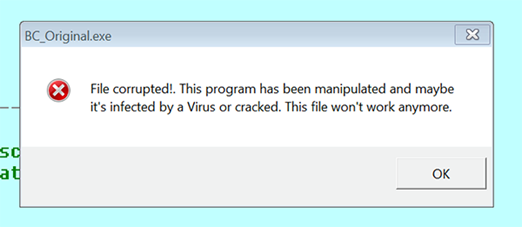

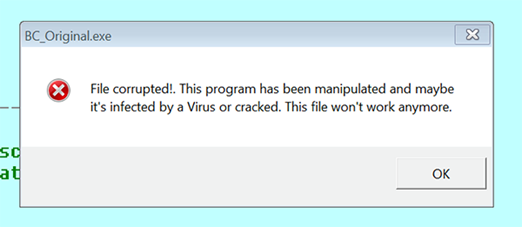

Figura 3: O VMProtect resiste a fornecer informações sobre o executável do malware

Um exame do código-fonte vazado revela que o MBRKiller possui uma funcionalidade considerável, incluindo:

Matando o MBR

Uma vez que o MBRKiller se infiltra em um sistema, ele destrói o MBR (Figura 4). As seguintes chamadas de API são usadas para substituir o sistema:

${ForEach} $7 1 ${OVERWRITE_COUNT} + 1

System::Call “kernel32::SETFILEPOINTER(i, i, *p ,i) i (r2, r4, r3, ${FILE_BEGIN}) .r8”

${If} $8 <> -1

System::Call “kernel32::WRITEFILE(i, i, i, p, i) i (r2, r5, r9, r6, ${NULL})”

System::Call “kernel32::FlushFileBuffers(i) i (r2)”

${EndIf}

Figura 4: MBRKiller destruindo um sistema

O MBRKiller é extremamente destrutivo. Ele torna as estações de trabalho inúteis, resultando em uma perda completa de dados e incalculáveis horas de produtividade. É uma nova variante de uma ameaça mais antiga (KillDisk Wiper), o que indica que os agentes de ameaça estão modificando ativamente o malware para uso contemporâneo.

É provável que esse mesmo grupo de criminosos tenha tentado sem sucesso um ataque contra um banco mexicano em janeiro de 2018. Conquistar esse sucesso na América Latina pode encorajar esse grupo a realizar novos ataques – tornando o MBRKiller uma ameaça ativa para instituições em todos os lugares.

Fonte: https://ecommercenews.com.br/noticias/pesquisas-noticias/seguranca-da-informacao-como-foi-o-ataque-dos-sistemas-de-um-grande-banco-chileno/